Рафаэль Шеель (Rafael Scheel), исследователь безопасности из компании Oneconsult, продемонстрировал практическую возможность совершения атаки на умные телевизоры, которая даёт возможность получить полный контроль за устройством через подстановку команд HbbTV при обработке потоков DVB-T (Digital Video Broadcasting — Terrestrial).

По данным исследователя около 90% умных телевизоров, проданных в последние годы, потенциально подвержены подобным атакам.

Стандарт HbbTV определяет средства для организации гибридного интерактивного телевидения, в том числе через HbbTV можно инициировать обработку на Smart TV произвольных web-страниц в формате CE-HTML, в котором допустимо применение JavaScript. Через подобные страницы могут быть эксплуатированы известные уязвимости в web-движках, применяемых на умных телевизорах.

В используемом для демонстрации телевизоре Samsung движок HbbTV был основан на устаревшей версии WebKit, поэтому в ходе эксперимента проблем с поиском уязвимостей не возникло. Для получения прав root, кроме уязвимости в WebKit, был задействован типовой набор эксплоитов getroot для Samsung Smart TV, эксплуатирующий неисправленные уязвимости в системе и ядре Linux.

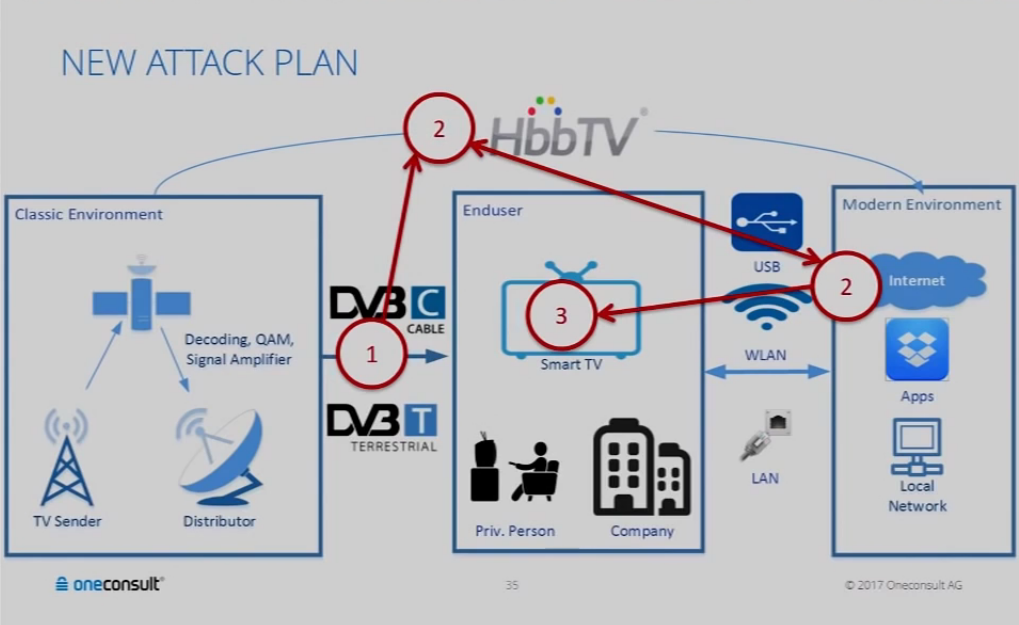

Для выполнения кода на телевизоре достаточно, добиться обработки на устройстве специально оформленного потока DVB-T. Атакующий может взломать инфраструктуру вещательной компании, завлечь пользователя на специально подготовленный подставной канал или просто подменить сигнал цифрового телевидения при помощи портативного передатчика. Для проведения атаки можно обойтись передатчиком DVB-T с интерфейсом USB, стоимость которого составляет от 50 до 150 долларов.

Подмена каналов осуществляется благодаря тому, что приёмник DVB-T всегда выбирает более сильный сигнал, что в обычных условиях позволяет использовать местную вещательную сеть, игнорируя вещательные станции соседних городов. Например, в ходе доклада продемонстрирована возможность использования квадрокоптера с закреплённым передатчиком DVB-T, который может подлететь к телевизионной антенне и осуществить подмену определённых каналов.

Кроме DVB-T, потенциально могут быть атакованы и системы, работающие по протоколам DVB-C (Digital Video Broadcasting — Cable) и IPTV, с которыми также можно использовать расширения гибридного телевидения HbbTV. Примечательно, что предупреждения о возможности проведения атак через подстановку команд HbbTV высказывались и ранее, но координирующий развитие HbbTV консорциум проигнорировал их в виду отсутствия работающих эксплоитов.

Особенностью атаки является то, что она достаточно трудно отслеживается. Так как DVB-T работает однонаправленно и не требует отклика от устройства, злоумышленник может за небольшой промежуток времени совершить атаку и отключить свой передатчик. После этого установленный бэкдор может внешне себя не проявлять, а отследить источник после отключения передатчика невозможно. В качестве одной из мер для усложнения атак предлагается ввести проверку контента HbbTV по цифровой подписи.

С практической стороны атаки на умные телевизоры могут применяться для включения устройств в ботнет сети для совершения DDoS-атак, для того чтобы шпионить за пользователями (например, можно передавать данные со встроенного микрофона и web-камеры), для продолжения атаки на внутреннюю сеть, для подстановки своей рекламы и т.п. Примечательно, что пользователи практически лишены возможности восстановления телевизора после взлома, так как после успешной атаки злоумышленник может блокировать установку обновлений и существенно усложнить удаление установленного бэкдора (сброса к заводским настройкам недостаточно). Совершению же атаки способствует достаточно большие сроки доставки обновлений и короткие жизненные циклы устройств у всех основных производителей Smart TV, что позволяет использовать уже известные уязвимости в WebKit.